-

Start

-

Exchange Server

-

Exchange Hybrid

-

Exchange Online

-

- Artikel in Kürze

-

- Artikel in Kürze

-

- Artikel in Kürze

-

Moderne Authentifizierung

Exchange Server ist ein Active Directory-basiertes System. Dementsprechend verwendet es standardmäßig klassische Authentifizierungsmethoden.

Diese verwenden im Hintergrund wiederum klassische Protokolle wie NTLM und Kerberos, wobei Kerberos nicht standardmäßig aktiv ist und gezielt aktiviert werden muss.

Allerdings können Endgeräte außerhalb der Domäne kein Kerberos einsetzen, sondern fallen auf NTLM zurück. Wird nun der Empfehlung gefolgt, NTLM innerhalb des Active Directory vollständig abzuschalten, werden solche Endgeräte ausgesperrt.

In vielen Fällen wird jedoch ein externer Zugriff weiter benötigt. Was kann man daher tun, um einerseits die Sicherheit zu verbessern und andererseits alle notwendigen Zugriffe zu ermöglichen?

Die Antwort lautet: moderne Authentifizierung!

Was ist die moderne Authentifizierung?

Jeder, der sich einmal an der Microsoft Cloud angemeldet hat, kennt die moderne Authentifizierung bereits.

Hier haben sich seit Jahren andere Protokolle für die Authentifizierung etabliert, in der Regel SAML, OAuth und das darauf aufsetzende OpenID Connect.

Während SAML bereits von den Active Directory-Verbunddiensten bekannt ist, sind die anderen beiden Varianten (im Kontext von Microsoft) ausschließlich über Entra ID verfügbar.

Diese Protokolle ermöglichen beispielsweise eine browsergestützte Anmeldung und die Abfrage zusätzlicher Faktoren wie z.B. eine Multifaktorauthentifizierung, kennwortlose oder auch phishing-resistente Anmeldung.

Damit sind sie wesentlich sicherer als eine klassische Anmeldung mit Benutzername und Kennwort. Diese ganzen Aspekte werden unter dem Überbegriff „Moderne Authentifizierung“ zusammengefasst.

Moderne Authentifizierung in Exchange Server

Exchange Server unterstützt die moderne Authentifizierung, jedoch leider nicht durchgängig.

Grundsätzlich wird OAuth bereits seit Exchange Server 2013 unterstützt und auch im Hintergrund für die Kommunikation mit Exchange Online verwendet, beispielsweise für Frei/Gebucht-Informationen und den Teams-Zugriff auf lokale Postfächer.

Die Benutzer-Authentifizierung ist hiervon jedoch separat zu sehen. Wichtig hierbei: in Exchange Server unterstützen nicht alle Zugriffsprotokolle OAuth. Hier weicht die Erfahrung etwas von Exchange Online ab. Im Detail ist OAuth nicht für die folgenden Protokolle verfügbar:

- IMAP

- Outlook Anywhere

- POP

Werden diese Protokolle noch eingesetzt, so ist nach Möglichkeit eine Umstellung auf MAPI über HTTP oder ein(e) Austausch/Modernisierung der betroffenen Applikation(en) zu erwägen. Dessen ungeachtet gibt es zwei Optionen, um Exchange Server mit einer modernen Authentifizierung zu betreiben.

Option 1: Hybride moderne Authentifizierung (HMA)

Die hybride moderne Authentifizierung (HMA) setzt voraus, dass Exchange Server in einer Hybridbereitstellung mit Exchange Online konfiguriert wurde. Dementsprechend wird dann Entra ID für die moderne Authentifizierung genutzt. Dies ermöglicht die Verwendung sämtlicher in Entra ID verfügbaren Authentifizierungsmethoden wie z.B. Passkeys. Ebenso kann der bedingte Zugriff eingesetzt werden, um den Zugriff auf Exchange Server granular steuern und einschränken zu können.

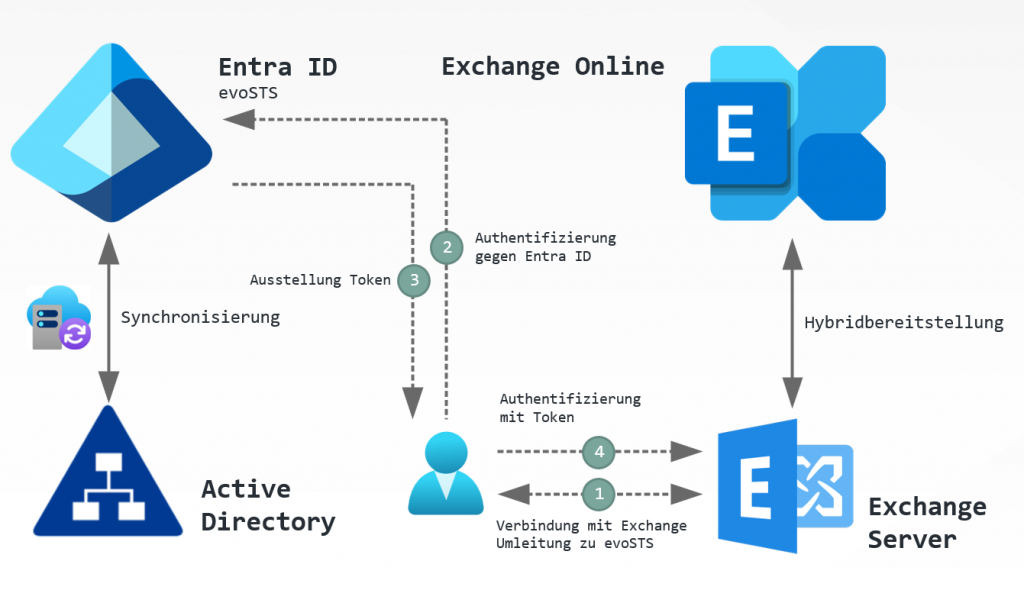

HMA funktioniert grundlegend wie folgt:

- Der Benutzer baut eine Verbindung zu Exchange Server auf.

- Exchange Server erkennt, dass eine moderne Authentifizierung erzwungen wird und leitet den Benutzer zur Authentifizierung an Entra ID um (evoSTS, Evolutionary Secure Token Service).

- Entra ID stellt bei erfolgreicher Authentifizierung (z.B. SSO) ein Token aus.

- Der Benutzer authentifiziert sich mit dem Token an Exchange Server und erhält Zugriff.

HMA eignet sich besonders für Unternehmen, die sich bereits für den Einsatz von Cloud-Diensten entschieden haben und eventuell bereits einen Teil des erforderlichen Infrastruktur-Aufbaus erledigt haben.

Du möchtest es konfigurieren? Dann geht es hier zur Anleitung: Konfigurieren der hybriden modernen Authentifizierung in Exchange Server

Es mag jedoch Unternehmen geben, die noch nicht bereit sind, Verbindungen in die Cloud zuzulassen. Für diese Unternehmen gibt es eine Alternative zu HMA.

Option 2: Moderne Authentifizierung mit ADFS

Microsoft stellt mit den Active Directory-Verbunddiensten (Active Directory Federation Services, ADFS) bereits seit vielen Jahren einen besonderen Authentifizierungs-Dienst bereit. ADFS ermöglicht eine Authentifizierung an Active Directory, ohne dass eine direkte Kommunikation per NTLM oder Kerberos zwischen Domänencontrollern und Endgerät/Benutzer nötig ist.

ADFS nutzt hierzu das SAML-Protokoll als vermittelnde Instanz. An ADFS können wiederum Drittherstellerprodukte angebunden werden, um hier ebenfalls moderne Authentifizierungsmethoden wie Passkeys oder zumindest MFA zu ermöglichen.

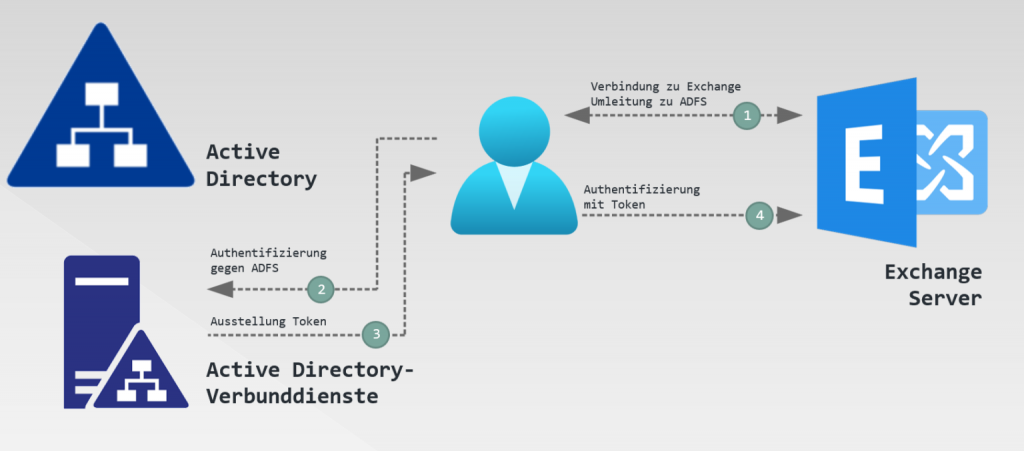

Die moderne Authentifizierung mit ADFS funktioniert grundlegend wie folgt:

- Der Benutzer baut eine Verbindung zu Exchange Server auf.

- Exchange Server erkennt, dass eine moderne Authentifizierung erzwungen wird und leitet den Benutzer zur Authentifizierung an den ADFS-Server bzw. die -Farm um.

- ADFS stellt bei erfolgreicher Authentifizierung (z.B. SSO) ein Token aus.

- Der Benutzer authentifiziert sich mit dem Token an Exchange Server und erhält Zugriff.

Unternehmen, die vollständig lokal operieren möchten oder müssen, können sich daher ADFS zunutze machen, um eine moderne Authentifizierung mit Exchange Server zu nutzen.

Du möchtest es konfigurieren? Dann geht es hier zur Anleitung: Konfigurieren der modernen Authentifizierung in Exchange Server

Links

- Offizieller Artikel zur modernen Authentifizierung: Aktivieren oder Deaktivieren der modernen Authentifizierung für Outlook in Exchange Online | Microsoft Learn

- Offizieller Artikel zur hybriden modernen Authentifizierung: Konfigurieren Exchange Server für die Verwendung der modernen Hybridauthentifizierung – Microsoft 365 Enterprise | Microsoft Learn

Hybride Infrastruktur, Microsoft 365 und Themen aus der Praxis – all das und mehr findest Du in meinem Blog: https://crowinthe.cloud